В среду, 8 сентября, стало известно, что на «Яндекс» совершили самую мощную в истории интернета кибератаку, которую специалистам компании удалось отразить. Российский техногигант был атакован ботнетом, получившим название Mēris, что в переводе с латышского означает «чума». Этот тип угроз не так известен обычному пользователю, как ворующие деньги трояны или вирусы, следящие за пользователями через камеры смартфонов. Однако на самом деле проблема касается сотен тысяч простых россиян. «Лента.ру» разобралась в масштабах угрозы.

Стать частью ботнета

Алексей — достаточно известный в узких кругах специалист по информационной безопасности, который внезапно для себя обнаружил, что несколько месяцев не замечал заражения собственного ноутбука. Именно поэтому он просит не раскрывать ни своего настоящего имени, ни компании, которую он сейчас представляет.

Больше года его относительно новый домашний ноутбук периодически терял в производительности и вел себя подозрительно: самопроизвольно отключались кулеры, только что открытый браузер моментально вылетал, устройство выдавало ошибки, перегружало сеть и само по себе уходило в длительные перезагрузки.

В прошлые выходные сотрудники «Яндекса» отразили самую мощную в истории интернета атаку. Фото: Валерий Мельников / РИА Новости

«Мне кажется, даже далекий от мира технологий человек заподозрил бы неладное, — с грустью констатировал Алексей. — Но все это совпало с началом пандемии, было много работы, пытались обеспечить безопасную удаленную работу для тысяч сотрудников одной из крупнейших российских компаний. Когда нагрузка снизилась — сел анализировать сетевую активность и понял, что ноутбук стал частью ботнета».

«Возможно, и ваше устройство уже в каком-нибудь ботнете»

Если ноутбук стал частью ботнета, решение этой проблемы на отдельно взятом устройстве не устранит ее в глобальных масштабах. Ботнеты — куда более серьезная угроза, чем об этом принято думать. И главная «хитрость дьявола» в том, что элементами этой угрозы становятся люди, которые никогда в жизни не слышали этого термина.

«Ботнет — это сеть, состоящая из взломанных устройств, владельцы которых не догадываются о том, что они взломаны. Это могут быть девайсы умных домов или интернета вещей, а также домашние маршрутизаторы и точки доступа», — перечисляет Александр Ахремчик, ведущий аналитик центра мониторинга и реагирования на инциденты ИБ Jet CSIRT компании «Инфосистемы Джет».

Безопасности таких устройств, как правило, уделяется очень мало внимания, отмечает специалист. «Зачастую на них стоят стандартные пароли или старые прошивки, поэтому их очень легко взломать и сделать частью ботнета. Вспомните, какой пароль стоит у вас на домашнем роутере: если ответ — "стандартный", то, возможно, и ваше устройство уже в каком-нибудь ботнете», — добавляет Ахремчик.

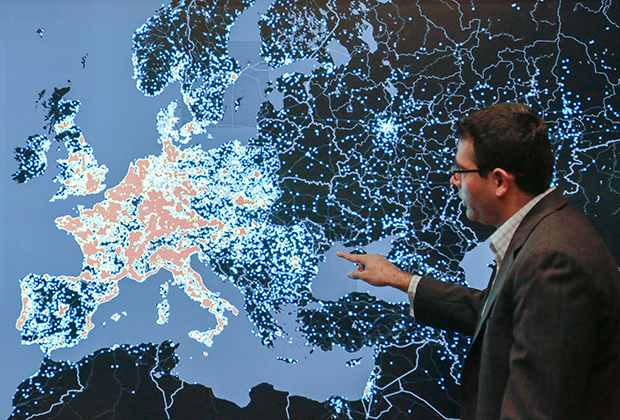

Карта распространения ботнета Citadel, который атаковал страны Запада в первой половине прошлого десятилетия и был побежден в ходе спецоперации ФБР. Фото: Jason Redmond / Reuters

Когда речь идет о заражении компьютеров простых людей, а не корпоративных сетей, разница между ботнетом и другими популярными вирусами в том, что условный троян практически моментально попытается похитить данные банковской карты или пароли от социальных сетей. Ботнет же просто захватывает контроль над устройством. С этого момента оно ждет команды от того, кто им теперь управляет.

«Создатель ботнета старается нарастить количество устройств хотя бы до 10-100 тысяч, — объясняет Павел Коростелев, руководитель отдела продвижения продуктов компании «Код Безопасности». — После этого можно проводить атаку, которая пошагово выглядит следующим образом: оператор через административную консоль ботнета отдает команду всем устройствам сети. Команда доставляется на устройства через интернет и с помощью заранее заложенного кода выполняется. Перед ботнетом может стоять задача отправки трафика, или запроса на определенный адрес, или выполнение злонамеренного кода, когда требуется взлом конкретного ресурса».

зараженных устройств участвовали в DDoS-атаке на «Яндекс»

Результатом выполнения команды на сотнях тысяч устройств чаще всего становится DDoS-атака. Чем больше звеньев в зараженной цепи, тем сложнее жертве отбиться. Теоретически можно создать такой ботнет, от которого вообще нельзя защититься. Если он нападет, то обязательно пробьет бреши в обороне компании. Проблемы можно будет устранить, но это займет много времени, в лучшем случае — часы. Этим и пользуются хакеры: плотная атака парализует работу, нарушая все внутренние и внешние бизнес-процессы. И чем крупнее компания, тем большие убытки она понесет.

«Ботнеты можно сравнить с редкими заболеваниями»

Россия достаточно прочно входит в топ-10 наиболее зараженных ботнетами стран. Традиционные лидеры этого рейтинга — самые густонаселенные государства (Индия и Китай занимают первые два места), а также страны с меньшим населением, но высоким уровнем проникновения технологий (США, Бразилия, Великобритания).

«Порт приписки» ботнета формально ничего не говорит о том, кто использует его в своих целях. Например, в Индии практически нет хакерских группировок, способных осуществлять атаки глобального масштаба. Это значит, что большей частью зараженных устройств почти наверняка управляют из других стран.

Суть заключается в том, чтобы перегрузить атакуемый хост или канал связи запросами, чтобы у него не осталось ресурсов на обработку запросов от легитимных пользователей

В России проблема касается не только жителей городов, считающихся технологическими лидерами. На постоянно обновляемой карте активности ботнетов можно встретить и зараженные устройства, находящиеся где-то на российско-монгольской границе, и управляющие сетью серверы из Забайкалья.

Еще одна особенность ботнетов — в том, что нельзя точно сказать, сколько именно девайсов заражено в каждой конкретной стране. Например, на момент написания этого материала специальные ресурсы сообщали, что на территории России таких устройств около 300 тысяч. Однако в список попали только те девайсы, которые проявляли активность на момент проведения подсчетов. Реальная цифра может быть в десятки раз больше.

Китай остается одним из мировых лидеров как по числу киберпреступных группировок, так и по количеству устройств, входящих в различные ботнеты. Фото: ISAS / JAXA / AP

«Это настоящая интернет-чума XXI века, — говорит Алексей. — Масштабы заражения настолько велики, и их настолько легко скрыть, что ботнеты можно сравнить с редкими заболеваниями, у которых инкубационный период достигает нескольких десятилетий».

Кто атаковал «Яндекс»

Ответа на этот вопрос нет, и вряд ли его удастся получить в обозримом будущем. По итогам атаки специалисты «Яндекса» опубликовали на «Хабре» большой обзор с описанием технических деталей нападения. Кстати, на следующий день был атакован и сам «Хабр», но там масштабы были меньше.

запросов в секунду — такой была скорость атаки на «Яндекс» в пиковый день

В самой стратегически важной части исследования специалисты «Яндекса» рассказали о количестве устройств в сети ботнета, атаковавшего компанию. «Мы собрали данные о 56 тысячах атакующих устройств. Но мы предполагаем, что истинное количество значительно больше — вероятно, более 200 тысяч устройств. Полная сила ботнета не видна из-за ротации устройств и отсутствия у атакующих желания показывать всю имеющуюся мощность. Более того, устройства в ботнете являются высокопроизводительными, а не типичными девайсами интернета вещей, подключенными к сети Wi-Fi. С наибольшей вероятностью ботнет состоит из девайсов, подключенных через Ethernet-соединение, — в основном сетевых устройств», — отметили в «Яндексе».

Установлено, что в атаке принимали участие устройства из десятка стран, и Россия в этом перечне не была лидером. Отметились практически все страны из топ-10 по уровню заражения: Индия, Китай, Бразилия, США, Индонезия, Ирак.

Злоумышленники могут скрывать свое местоположение, проводя атаки с ботов, которые находятся в разных странах

В истории интернета встречались сети с большим числом зараженных устройств. Самым масштабным ботнетом был Storm, созданный, судя по косвенным признакам, в России (кстати, многие самые известные ботнеты имеют или постсоветские корни, или строчки кода на русском языке). Пик его активности пришелся на первое десятилетие века, а размеры исчислялись десятками миллионов компьютеров.

«Сравнивая атаку на "Яндекс" с другими серьезными ботнетами, велик соблазн сказать, что 200 тысяч — это вообще не угроза в сравнении с сетями из миллионов устройств, — говорит Алексей. — Но очень важно понимать, что атака 30 миллионов девайсов из 2007 года и атака 200 тысяч сейчас вполне сопоставимы по мощности, слишком серьезно изменились технологии и возможности устройств за полтора десятилетия».

В последние пару недель мы стали свидетелями разрушительных DDoS-атак в Новой Зеландии, США и России. Все эти атаки мы ассоциируем с ботнетом Mēris. В настоящий момент он может перегрузить практически любую сетевую инфраструктуру, включая некоторые сети высокой надежности, специально созданные, чтобы выдерживать подобную нагрузку

«Многие владельцы сдают в аренду мощности своих ботнетов другим преступникам и берут за это определенное вознаграждение, — рассказывает Ахремчик. — Таким образом одни злоумышленники получают прибыль от своей сети ботов, а другие — достигают цели, которой может быть вывод ресурса конкурента из строя, вымогательство, распространение вредоносного программного обеспечения или даже политический протест (хактивизм). В ряде случаев такие атаки — это демонстрация возможностей и способ заявить о себе, чтобы подогреть интерес к услугам нового ботнета. То есть проводить ее могут сами владельцы, а не какой-то заказчик. Скорее всего, скоро мы узнаем о том, что в даркнете злоумышленники предлагают услуги нового ботнета с невиданной до сегодняшнего дня мощностью».

Управлять самым страшным ботнетом может неприметный человек с ноутбуком в торговом центре. Фото: Adam Berry / Getty Images

Этот вариант вполне объясняет то, что в атаках ботнета на «Яндекс» была задействована не вся сеть зараженных устройств. При этом чудовищные показатели перегрузок, с которыми столкнулся российский технологический гигант, внушают серьезные опасения специалистам по информационной безопасности.

Как будут бороться с Mēris

В «Яндексе» считают, что ботнет состоит преимущественно из устройств латвийской компании MikroTik, которая специализируется на маршрутизаторах. Российские специалисты направили производителю детали своего расследования. Официальный ответ от MikroTik последовал уже в пятницу: «Насколько нам известно, в этих атаках используются те же маршрутизаторы, которые были взломаны еще в 2018 году. К сожалению, исправление уязвимости не сразу защитило маршрутизаторы. Если кто-то узнал ваш пароль в 2018 году, то простое обновление не поможет. Вы также должны сменить пароль, перепроверить свой брандмауэр, чтобы он не разрешал удаленный доступ неизвестным лицам, и поискать скрипты, которых вы не создавали. Насколько нам известно, на данный момент в этих устройствах нет новых уязвимостей».

Эти советы скорее притормозят, чем остановят распространение ботнета. Пользователи нечасто обращают внимание не только на перепрошивку роутера, но даже на необходимость смены заводского пароля.

«С большой долей вероятности злоумышленников найдут через серверы управления ботнетом. Это наиболее частый способ борьбы с атаками ботов, так как точечно блокировать каждого из них — слишком долгий путь и слишком дорогой, — считает Коростелев. — Обычно в этих вопросах технологические компании сотрудничают с правоохранительными органами, что позволяет либо заблокировать сервер управления ботнетом, либо перехватить управление им».

Все крупные производители устройств и ПО так или иначе сталкивались с ботнетами в последние два десятилетия. Некоторым это так не понравилось, что они открыли специальные кибердепартаменты, которые занимаются только ботнетами. Фото: Jason Redmond / Reuters

Примерно так закончилось существование всех известных ботнетов последних двух десятилетий. Однако вопрос о том, что делать со скрытыми ботнетами, которые не засветились в громких атаках и могут годами ждать своего часа, остается открытым. Представляя собой серьезную угрозу, они продолжают работать. В том числе на устройствах простых россиян.